Transformação Digital com Computação Confidencial: Proteja suas Aplicações

Tabela de conteúdos:

-

Introdução ao Embracing Digital Transformation

1.1. Investigando a mudança efetiva

1.2. Pessoas, processos e tecnologia

-

O que são Aplicações de Confiança Zero

2.1. Apresentando Patrick Conte, Diretor Regional das Américas da Fortanix

2.2. A importância da aplicação de confiança zero

2.3. A parceria entre Darren Pulsipher e Patrick Conte

2.4. A evolução das aplicações de confiança zero

-

O papel da computação confidencial

3.1. Definição e objetivo da computação confidencial

3.2. A tecnologia Intel SGX e o desenvolvimento da Fortanix

3.3. Isolamento e atestação: os pilares da computação confidencial

3.4. O impacto da computação confidencial na segurança de dados

-

Implementando a computação confidencial

4.1. Fortanix: facilitando o uso da computação confidencial

4.2. A plataforma de desenvolvimento seguro EDP

4.3. Analisando e convertendo aplicações para o enclave seguro

4.4. Garantindo zero trust para aplicações

-

Benefícios e desafios da computação confidencial

5.1. A segurança absoluta através da computação confidencial

5.2. O custo e desempenho da computação confidencial

5.3. Onde a computação confidencial pode ser executada

-

Casos de uso e exemplos de sucesso

6.1. Centros de Controle de Doenças: protegendo dados e aplicações

6.2. Beekeeper II: movendo algoritmos médicos com segurança

6.3. Outros casos de uso da computação confidencial

-

Conclusão

7.1. Patrick Conte e a importância da computação confidencial

7.2. O futuro da segurança de dados e aplicações

🔒 Aplicações de Confiança Zero com Computação Confidencial

A segurança da informação tem se tornado uma preocupação cada vez mais presente no mundo digital. Com os avanços tecnológicos e a crescente dependência de aplicações e dados, é essencial garantir que as informações estejam protegidas contra ameaças cibernéticas. Nesse contexto, o conceito de "aplicações de confiança zero" tem ganhado destaque como uma abordagem eficaz para a segurança na era da transformação digital.

🤝 A parceria entre Darren Pulsipher e Patrick Conte

Darren Pulsipher, arquiteto principal de soluções para o setor público da Intel, e Patrick Conte, diretor regional das Américas da Fortanix, são velhos amigos e especialistas em segurança da informação. Em uma conversa franca, eles discutem o que são aplicações de confiança zero e como a computação confidencial pode ser implementada para garantir a segurança de dados e aplicações em qualquer ambiente.

💡 O que são aplicações de confiança zero?

Aplicações de confiança zero são aquelas que adotam uma abordagem baseada na premissa de que nenhuma entidade, usuário ou dispositivo pode ser confiável por padrão. Em vez de confiar em credenciais ou autenticações prévias, essas aplicações verificam constantemente a identidade e o acesso de todos os usuários, adotando princípios como autenticação de vários fatores e controle granular de acesso.

⚙ O papel da computação confidencial na segurança de dados

Um componente-chave para a implementação de aplicações de confiança zero é a computação confidencial. A tecnologia Intel SGX, utilizada pela Fortanix, permite criar ambientes seguros e isolados nos quais dados confidenciais e aplicações podem ser executados sem o risco de acesso não autorizado. A computação confidencial baseia-se em dois pilares: isolamento, que protege a aplicação de ameaças externas, e atestação, que verifica regularmente a integridade e autenticidade das aplicações.

🚀 Implementando a computação confidencial de forma prática

Para facilitar a adoção da computação confidencial, a Fortanix desenvolveu a Plataforma de Desenvolvimento Seguro (EDP), uma ferramenta que permite aos desenvolvedores adaptarem suas aplicações para serem executadas em enclaves seguros. A EDP é baseada na linguagem de programação Rust, conhecida por sua segurança e confiabilidade. Além disso, a Fortanix disponibiliza o Confidential Computing Manager, que simplifica a gestão e orquestração de enclaves seguros em qualquer ambiente de execução.

💪 Benefícios e desafios da computação confidencial

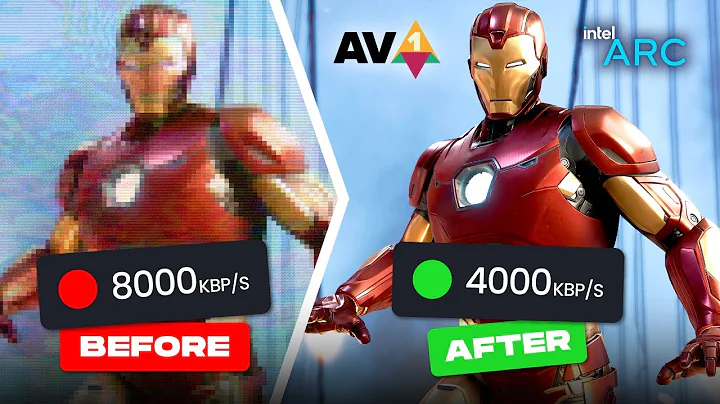

A computação confidencial traz diversos benefícios para a segurança de dados e aplicações, como a proteção contra ataques de Memória e a capacidade de executar aplicações com segurança em ambientes compartilhados e em nuvem. No entanto, existem alguns desafios a serem considerados, como o custo adicional de recursos computacionais e os possíveis impactos no desempenho das aplicações. No entanto, o avanço constante da tecnologia e das soluções da Fortanix tem reduzido significativamente essas barreiras.

🌍 Casos de uso e exemplos de sucesso

Diversas organizações já estão se beneficiando dos recursos da computação confidencial e das aplicações de confiança zero. O Centro de Controle de Doenças dos Estados Unidos utiliza essa abordagem para proteger dados sensíveis de saúde, enquanto a Beekeeper II, uma startup da área médica, garante a segurança de algoritmos e aplicações em diferentes ambientes. Esses casos de uso demonstram o potencial da computação confidencial para impulsionar a segurança de dados em setores críticos.

👏 Conclusão

A implementação de aplicações de confiança zero e a adoção da computação confidencial são fundamentais para garantir a segurança na era da transformação digital. A parceria entre a Intel e a Fortanix tem sido fundamental para tornar essas tecnologias acessíveis e fáceis de serem implementadas. Ao adotar a computação confidencial, as empresas podem proteger seus dados e aplicações de forma eficaz, estabelecendo um ambiente de segurança robusto e confiável em qualquer ambiente de execução.

Recursos:

< 5K

< 5K

1

1

96.1K

96.1K

14.73%

14.73%

1

1

1M

1M

22.76%

22.76%

16

16

< 5K

< 5K

100%

100%

2

2

6.4K

6.4K

21.72%

21.72%

0

0

WHY YOU SHOULD CHOOSE TOOLIFY

WHY YOU SHOULD CHOOSE TOOLIFY