Nametag

5

0 Bewertungen

1 Gespeicherte

Einführung:

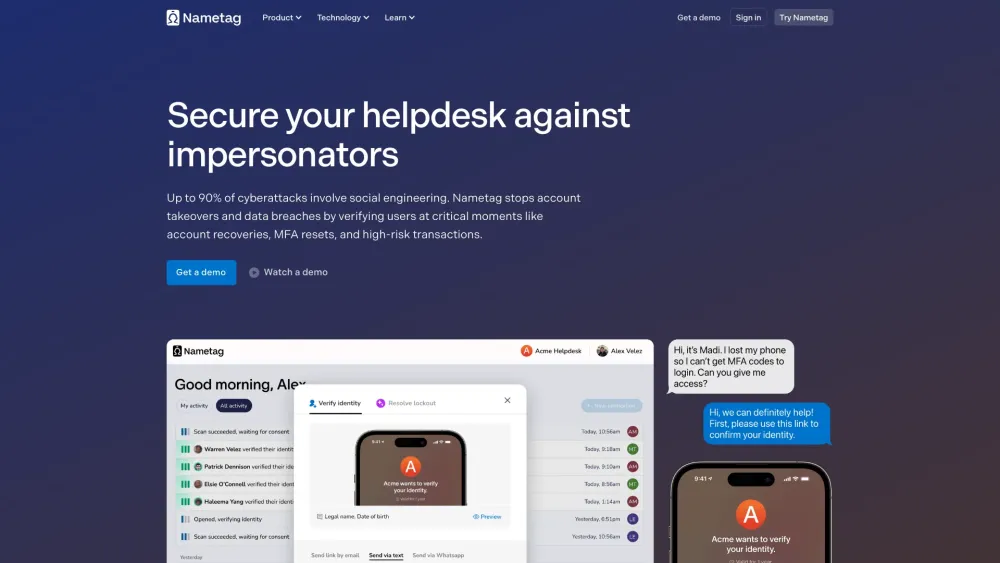

Stoppen Sie Social Engineering-Angriffe mit Identitätsüberprüfung

Hinzugefügt am:

Mar 12 2024

Monatliche Besucher:

--

Nametag Produktinformationen

Was ist Nametag?

Identitätsüberprüfung für Helpdesks

Wie benutzt man Nametag?

Bitten Sie Benutzer, sich mit Nametag zu verifizieren, überprüfen Sie die Ergebnisse in Echtzeit und treffen Sie informierte Entscheidungen auf der Grundlage vertrauenswürdiger Verifikationen

Nametag's Hauptmerkmale

Kunden überprüfen

Mitarbeiter überprüfen

Passwortlose Mehrfaktor-Authentifizierung

Nametag's Anwendungsfälle

#1

Hören Sie Kontoübernahmen auf

#2

Bieten Sie besseren Kundenservice

#3

Verhindern Sie Datenlecks

#4

Verringern Sie den Supportaufwand

FAQ von Nametag

Was ist Nametag?

Wie funktioniert Nametag?

Was sind die Kernfunktionen von Nametag?

Nametag Unternehmen

Nametag Firmenname: Nametag Inc. .

Weitere Informationen zu Nametag finden Sie auf der Über uns-Seite (https://getnametag.com/about) .

Nametag Anmelden

Nametag Anmeldelink: https://console.nametag.co

Nametag Registrieren

Nametag Anmeldelink: https://console.nametag.co/signup

Nametag Linkedin

Nametag Linkedin link: https://www.linkedin.com/company/getnametag/

Nametag Bewertungen (0)

5 Punkte von 5 Punkten

Analyse von Nametag

Nametag Website-Traffic-Analyse

Alternative von Nametag

Website

AI ChatbotAI-KundenserviceassistentAI-AntwortassistentAI E-Mail-AssistentAI-AntwortgeneratorAI-Produktbeschreibungs-Generator

Offene Seite

100.00%

100.00%

--

Organische Suche (48.57%)

Direkt (31.50%)

Referral (12.88%)

Website

AI-AntwortassistentAI-AntwortgeneratorAI ChatbotAI-KundenserviceassistentAI-Produktbeschreibungs-Generator

Offene Seite

90.59%

90.59%

--

90.59%

90.59%Direkt (67.13%)

Referral (14.54%)

Organische Suche (10.10%)